No.5240

朝食はサンドイッチ。🥪🥪🥪

🥪Re:5237◆なるほど、画像の縦横サイズ情報が必要なギャラリー系ライブラリもあるんですねえ。次のβ版は、準備がとてもうまくいけば、今日の夜に公開できるかもしれません。うまくいけば、の話ですけども。^^;

なお、てがろぐで画像の縦横サイズが自動取得できるのは、JPEG、GIF、PNGと一部のSVGだけなので、WebP等をご使用の場合は、画像情報の編集画面で手動登録しておかない限り縦横サイズは出てきませんのでご注意下さい。

🥪Re:5238◆特に予定はありません。文章を複数のページに分割したい場合は、単純に複数の投稿に分割すれば良いのではないかと思います。複数投稿を1つにまとめる機能としては、カテゴリ機能やハッシュタグ機能がありますし、 >>5170,5123,5097 などのように任意の投稿No.を連結表示する機能もありますし。もしお一人でお使いの場合は「特定の投稿者だけの投稿を閲覧する機能」も「第2のカテゴリ」的に使えます。「他の投稿に絶対に登場しない単語」を含ませることで、全文検索結果へのリンクを使って任意の投稿をまとめることもできるでしょう。

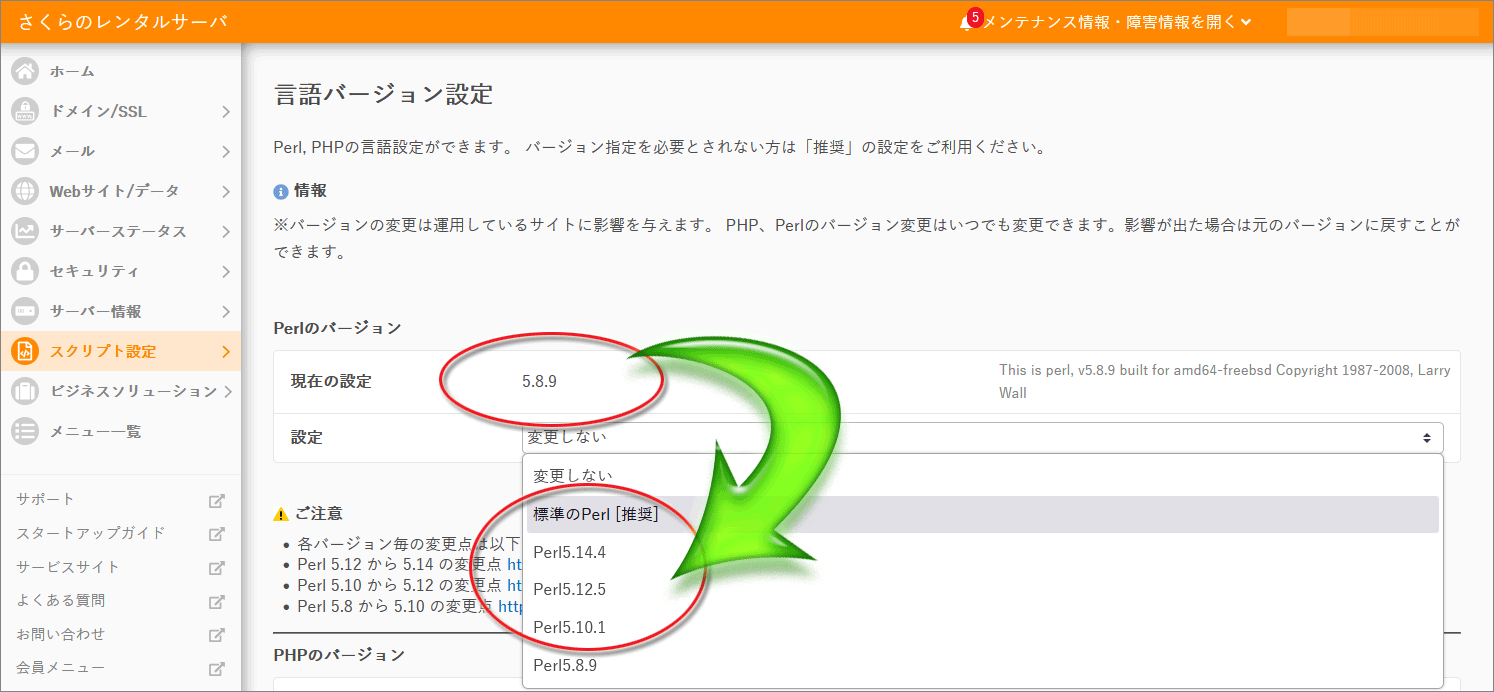

🥪Re:5239◆お使いのサーバのWAF(Wab Application Firewall)が原因です。「or」という単語はSQLで論理演算子として頻繁に登場するので『SQLインジェクション攻撃パターン』と誤解されてブロックされるケースがあります。「or」という単語自体は英文には極めて頻繁に出てくると思いますから、いくらなんでもWAFの条件判定が厳しすぎると(個人的には)思うのですが、サーバ側(WAF側)がそういう判断をしている以上、(そのサーバ上で稼働しているに過ぎないCGI側では)どうしようもないのです。WAF機能をOFFにすれば解決しますが、WAFを有効にしたままどうにかなさりたい場合は、レンタルサーバへ苦情を入れて頂くほかなさそうに思います。

※ここまで厳しい条件で判定させると、ユーザ側がWAFをOFFにしようと思う動機になりやすいので、レンタルサーバ側はもうちょっとWAFの条件を緩める方が総合的には安全を維持できると思うのですけどもね……。

なお、「or」と書くだけで『SQLインジェクション攻撃パターン』だと誤解されてしまう詳細については、Perplexityによる説明 をご覧下さい。回答文章の上部に見える「ソース」リンクを押すと、情報元のWebページも閲覧できます。(※Perplexityのアカウントをお持ちではない場合、初回アクセス時にサインインを求められるかも知れませんが、何もせずに「閉じる」を押せば閲覧できます。)

🥪Re:5237◆なるほど、画像の縦横サイズ情報が必要なギャラリー系ライブラリもあるんですねえ。次のβ版は、準備がとてもうまくいけば、今日の夜に公開できるかもしれません。うまくいけば、の話ですけども。^^;

なお、てがろぐで画像の縦横サイズが自動取得できるのは、JPEG、GIF、PNGと一部のSVGだけなので、WebP等をご使用の場合は、画像情報の編集画面で手動登録しておかない限り縦横サイズは出てきませんのでご注意下さい。

🥪Re:5238◆特に予定はありません。文章を複数のページに分割したい場合は、単純に複数の投稿に分割すれば良いのではないかと思います。複数投稿を1つにまとめる機能としては、カテゴリ機能やハッシュタグ機能がありますし、 >>5170,5123,5097 などのように任意の投稿No.を連結表示する機能もありますし。もしお一人でお使いの場合は「特定の投稿者だけの投稿を閲覧する機能」も「第2のカテゴリ」的に使えます。「他の投稿に絶対に登場しない単語」を含ませることで、全文検索結果へのリンクを使って任意の投稿をまとめることもできるでしょう。

🥪Re:5239◆お使いのサーバのWAF(Wab Application Firewall)が原因です。「or」という単語はSQLで論理演算子として頻繁に登場するので『SQLインジェクション攻撃パターン』と誤解されてブロックされるケースがあります。「or」という単語自体は英文には極めて頻繁に出てくると思いますから、いくらなんでもWAFの条件判定が厳しすぎると(個人的には)思うのですが、サーバ側(WAF側)がそういう判断をしている以上、(そのサーバ上で稼働しているに過ぎないCGI側では)どうしようもないのです。WAF機能をOFFにすれば解決しますが、WAFを有効にしたままどうにかなさりたい場合は、レンタルサーバへ苦情を入れて頂くほかなさそうに思います。

※ここまで厳しい条件で判定させると、ユーザ側がWAFをOFFにしようと思う動機になりやすいので、レンタルサーバ側はもうちょっとWAFの条件を緩める方が総合的には安全を維持できると思うのですけどもね……。

なお、「or」と書くだけで『SQLインジェクション攻撃パターン』だと誤解されてしまう詳細については、Perplexityによる説明 をご覧下さい。回答文章の上部に見える「ソース」リンクを押すと、情報元のWebページも閲覧できます。(※Perplexityのアカウントをお持ちではない場合、初回アクセス時にサインインを求められるかも知れませんが、何もせずに「閉じる」を押せば閲覧できます。)

- ユーザ「にしし」の投稿だけを見る (※時系列順で見る)

- この投稿と同じカテゴリに属する投稿:

- この投稿日時に関連する投稿:

- この投稿に隣接する前後3件ずつをまとめて見る

- この投稿を再編集または削除する